Atualizações do Sharing 3.1.6 e 2.9.7

Lançamos em 16/05/2025 atualizações do Sharing para versões: 3.1.6 e 2.9.7.

Estas atualizações trazem algumas correções de problemas no uso do aplicativo.

Foram realizadas as seguintes alterações:

As atualizações são automáticas e transparentes para o usuário.

Caso qualquer erro venha a ocorrer, basta seguir nossa documentação de como tratar erros comuns: Erros comuns de instalação do Sharing

Caso tenha dúvidas, não deixe de contatar o nosso suporte em: https://suporte.neture.com.br.

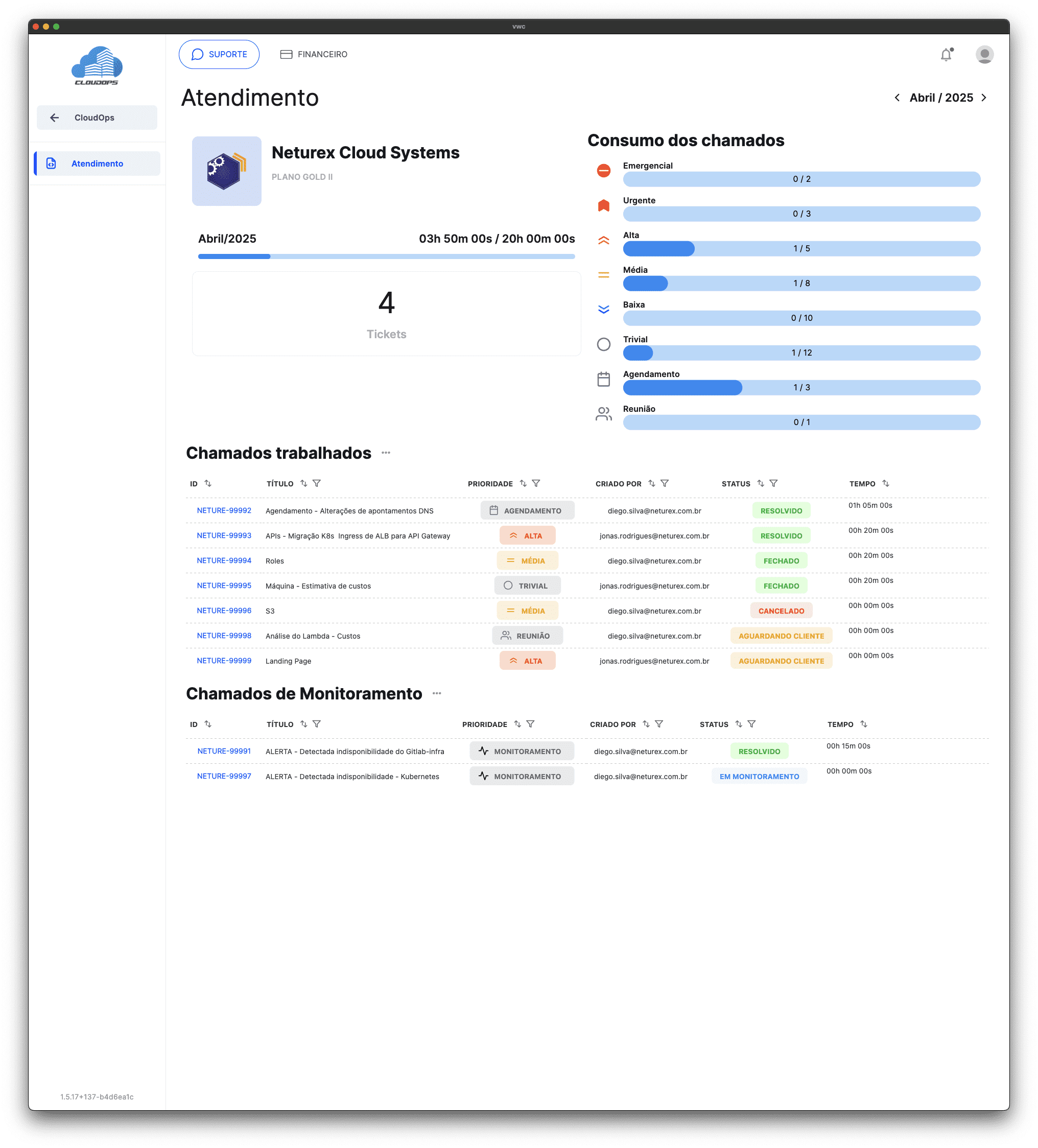

Novos relatórios dos serviços Cloudfleet e CloudOps

A Neture anuncia a implementação de novos relatórios nos serviços Cloudfleet e CloudOps, reforçando seu compromisso com a transparência e a excelência no atendimento. Com essa novidade, os clientes passam a ter acesso detalhado à utilização dos recursos contratados, incluindo informações como quantidade de chamados, horas de atendimento e desenvolvimento, entre outros dados relevantes.

Os relatórios foram desenvolvidos para proporcionar maior visibilidade e controle sobre os serviços prestados, permitindo que os gestores acompanhem, em tempo real, como está sendo aplicado o suporte técnico e os recursos de desenvolvimento alocados. A iniciativa também visa facilitar a tomada de decisões estratégicas, otimizando investimentos e promovendo melhorias contínuas na operação dos ambientes em nuvem.

Os mesmos já estão disponíveis no Console da Neture (Portal do Cliente) e serão atualizados diariamente, garantindo que as informações reflitam com precisão o histórico e a evolução do atendimento.

Com essa atualização, a Neture reafirma sua missão de oferecer soluções em nuvem com alto nível de eficiência, alinhadas às necessidades e expectativas de seus clientes.

Atualizações do Sharing 3.1.4 e 2.9.4

Lançamos em 24/03/2025 atualizações do Sharing para versões: 3.1.4 e 2.9.4.

Estas atualizações trazem algumas melhorias no uso do aplicativo.

Foram realizadas as seguintes alterações:

As atualizações são automáticas e transparentes para o usuário.

Caso qualquer erro venha a ocorrer, basta seguir nossa documentação de como tratar erros comuns: Erros comuns de instalação do Sharing

Caso tenha dúvidas, não deixe de contatar o nosso suporte em: https://suporte.neture.com.br.